В популярном беспроводном контроллере ESP32 от китайской компании Espressif, который установлен более чем на миллиарде устройств, обнаружена скрытая уязвимость в виде бэкдора. Эта маленькая лазейка, о которой почти никто не знал, позволяет атакующим выдавать себя за доверенные устройства, красть данные и закрепляться в системе надолго, по сути навсегда.

Два испанских исследователя, Мигель Тараско Акунья (Miguel Tarascó Acuña) и Антонио Васкес Бланко (Antonio Vázquez Blanco) из компании Tarlogic Security, решили копнуть глубже и обнаружили, что в этом чипе есть команды, позволяющие выполнять различные вредоносные действия. Например, выдавать себя за доверенные устройства, красть данные и даже проникать через сеть в другие устройства. В общем, полный набор шпионских инструментов. Свои выводы Tarlogic Security представила на конференции RootedCON в Мадриде, сообщает BleepingComputer.

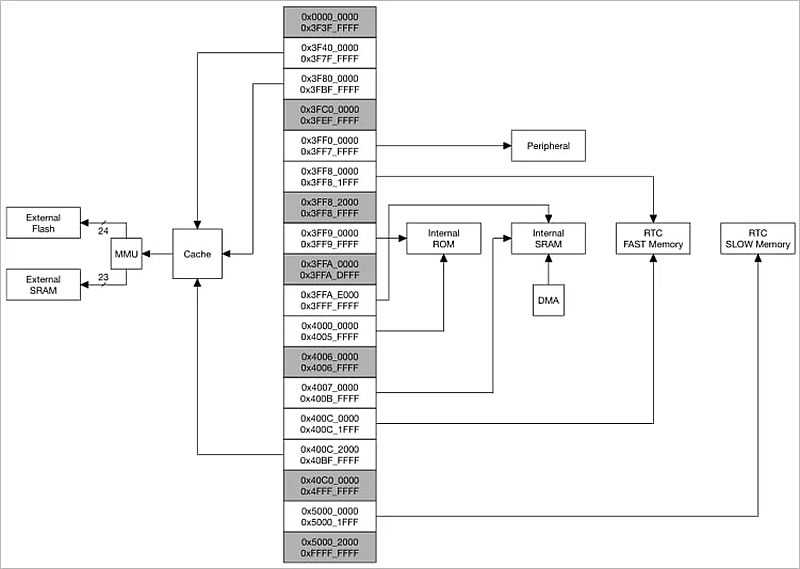

ESP32 — это микроконтроллер, отвечающий за Wi-Fi- и Bluetooth-соединения. Он встроен в умные замки, медицинские приборы, смартфоны и компьютеры. Обнаруженный «чёрный ход» позволяет злоумышленникам выдавать себя за другие системы и заражать устройства, минуя все проверки безопасности. По сути, умный замок может открыться не владельцу, а постороннему человеку, не говоря уже о таких «простых» вещах, как кража личной информации.

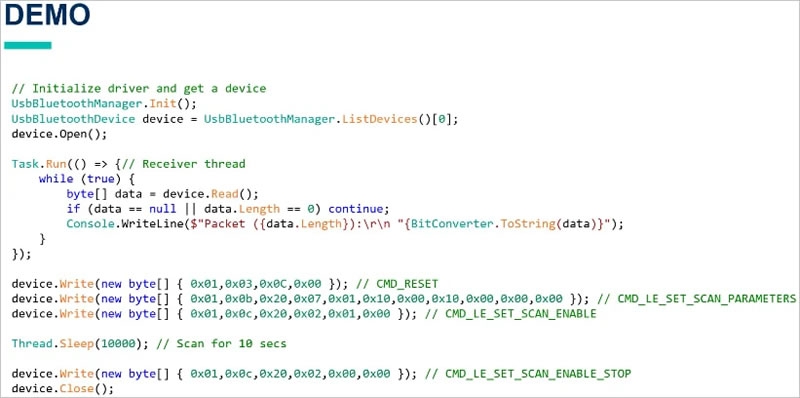

Исследователи также отметили один важный момент. В последнее время интерес к безопасности Bluetooth снизился. Однако это произошло не потому, что протокол стал безопаснее, а потому, что прошлогодние атаки либо не имели работающих инструментов, либо использовали устаревшее ПО, несовместимое с современными системами. Чтобы изучить проблему, специалисты Tarlogic разработали новый независимый от операционных систем Bluetooth-драйвер на языке C. Он позволяет напрямую взаимодействовать с аппаратной частью, не опираясь на стандартные API. Это дало им возможность получить доступ к Bluetooth-трафику и обнаружить скрытые команды (Opcode 0x3F) в прошивке ESP32.

В общей сложности было выявлено 29 команд, которые можно смело назвать бэкдором. С их помощью можно манипулировать памятью, подделывать MAC-адреса и внедрять пакеты LMP/LLCP — в общем, выполнять практически любые вредоносные действия.

Компания Espressif пока никак не прокомментировала ситуацию и не объяснила происхождение этих команд. Остаётся только гадать, были ли они оставлены случайно или преднамеренно. Однако проблема существует и уже получила идентификатор CVE-2025-27840.